网络安全问题日益加剧,尽管很多机构的服务器与软件在安全性能上表现不错,但通信设备的安全状况却令人担忧。私有网络的防护能力可以通过加强网络访问控制来大幅提升,我们何不就此话题进行深入讨论?

网络访问控制概念

网络资源的使用受到管控,主要是通过限制设备的使用权限,这样做是为了强化私人机构的网络安全。换言之,只有符合安全标准的设备才有权访问网络资源。这情形就如同门禁系统,只有出示有效证件的人才能进入,这样的做法大大增强了安全性。

典型方案组件

网络访问控制方案通常包括两个关键要素,首先是对访问进行管控,其次是保护网络边界。管控访问就是管理网络设备的接入,确保只有经过授权的设备或用户能够接入。而网络边界防护就好比国家的边境,主要职责是抵御外部非法入侵,保障网络系统不被攻击。

限制访问实现方式

网络设备访问受限于用户身份的确认及授权流程。首先,身份确认环节负责确认用户身份,确保用户身份合法。只有身份得到确认,系统才会评估用户是否有权访问。例如,登录时输入用户名和密码便是常见的身份确认方式。随后,授权环节将决定用户能访问哪些内容,有的用户只能查阅信息,而部分用户则拥有配置设备的权限。

防火墙的作用

防火墙是保障网络安全的重要设施。设置多道防火墙,能有效地阻挡未授权的网络接入。就好比一扇智能化的门,依照既定规则来管理网络流量的出入。比如,只允许特定IP地址的设备接入,这样的做法能有效抵御大量网络攻击,确保网络系统的安全。

用户身份验证类型

用户身份验证主要包括两部分:首先是基础的访问确认,其次是权限分配。确认用户是否有进入系统的资格,就像拿着钥匙才能开锁。至于权限分配,它决定了用户在系统内的操作能力,有的用户只能浏览信息,而有的用户则能修改数据。

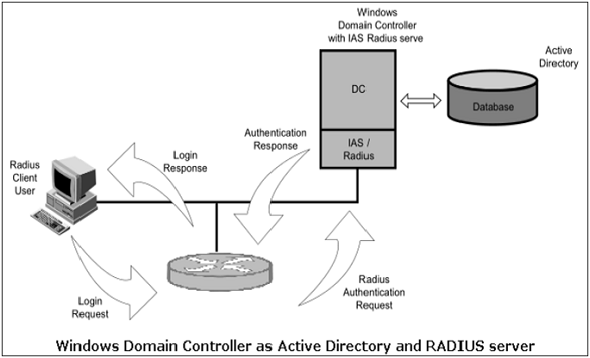

集中式身份验证优势

在网络设备众多、用户众多的环境中,集中式身份验证显得更为高效。例如,RADIUS和Kerberos等系统,它们能将用户信息集中管理,避免了在众多设备上重复存储和更新信息的麻烦。以远程访问系统为例,若不使用集中式身份验证,管理用户信息的工作将会变得极其繁重。多数网络设备允许配置访问控制,例如,仅允许网络管理员进行访问。这种权限配置是网络安全的重要防线,它可以根据不同规则对各类访问形式进行管控,进而提高网络的总体安全性。

您觉得你们团队在网络权限方面做得怎样?欢迎在评论区分享您的观点。另外,别忘了给这篇文章点个赞,还有转发一下!